Relación del los temas del I y II Parcial

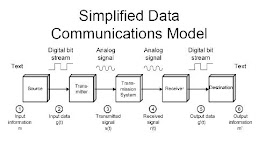

· Problema Básico de Comunicación: ¿Cómo transmitir información desde A hasta B?

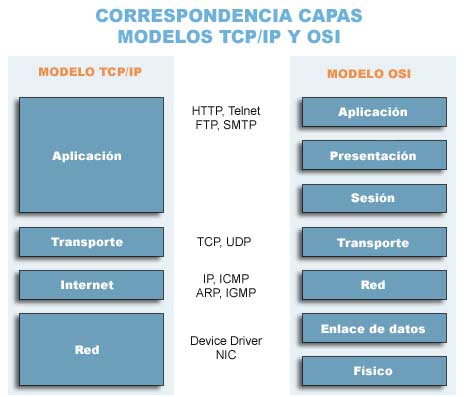

Este problema ha sido tratado de resolver a través de la implementación de modelos, estos modelos tomaron los problemas básicos de comunicación y los dividieron en problemas más pequeños (Modelos OSI y el Protocolo TCP/IP).

· Entre el Modelo OSI y el Protocolo TCP/IP hay ciertas semejanzas en cada una de las capas que conforman el modelo OSI y el Protocolo TCP/IP.

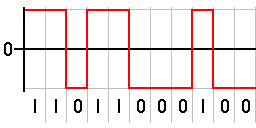

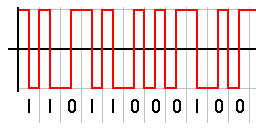

· Conocemos desde el Primer Parcial la Capa Física y cómo se transforman las señales o números binarios en impulsos eléctricos y cómo eran interpretados por el receptor y transmisor a través de la modulación de código de pulso u otros protocolos. Es la Modulación de Código de Pulso que se usa en la capa física y se encarga de definir las reglas que usará el transmisor y receptor para poder comunicarse.

· Superior a la Capa Física está la Capa de Enlace, que sirve de intermediario entre la capa física y la de red. Para lograr lo anterior ésta capa debe cumplir 3 tareas fundamentales, que a su vez funcionan con protocolos, ciertos algoritmos que deben seguir para poder cumplir con sus funciones:

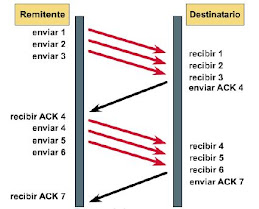

1. Control de Flujo de la Información.

§ Stop and Wait.

§ Sliding Windows (Ventanas Deslizantes).

2. Sincronización de la Información.

§ Cuenta de Caracteres.

§ Bandera a nivel de Byte con relleno de bytes.

§ Bandera de inicio y fin de trama con relleno de bits.

§ Violaciones de Código.

3. Detección o Corrección de Errores.

§ Stop and Wait.

§ Go Back N.

§ Selective – Reject.

De esta forma identificamos o comprendemos la funcionalidad de estas dos capas, que esta orientada a los algoritmos o reglas que usan cada una de las capas para solucionar el problema de la comunicación que le corresponde. Introducimos ahora un nuevo término:

Multicanalización

Llamado también Multiplexacion. Se refiere a la transmisión de la misma señal por diferentes medios.

Un Enlace nos representa el número o cantidad de información que podemos transmitir en un periodo de tiempo. Para poder acceder a esa cantidad de información debemos hacer uso de un principio de multiplexación (otro algoritmo).

Canal de Voz: Tren de bits que deben ser transmitidos a X velocidad. (DS0 para Estados Unidos y Japón | E0 para Europa y la mayor parte del mundo)

Esquemas Primarios de Velocidad

En ellos se agrupan varios canales de voz.

· T1 para Estados Unidos y Japón. Conocido también como DS1. Agrupa 24 canales de voz multicanalizados en tiempo. Su trama básica es de 193 bits definidos de la siguiente forma: 1 alineacion de la trama +

192 24 ranuras de 8 bits cada una que contienen información y señalización.

Razon de bits (Velocidad)= 1544 Mbps ( 8000 * (24 * 8) + 1)

· E1 para Europa y la mayor parte del mundo. Su trama contiene 32 ranuras de 8 bits numeradas del 0 – 31, definidas de la siguiente manera: 0 – 16 señalización y control

Las demás contienen una muestra de cada una de las 30 señales de voz.

Razon de bits (Velocidad)= 2048000 bps ( 8000 * 8 * 32 )

Estos esquemas se relacionan con la modulación de código de pulso en el tipo de canal que se usará, es decir, para un DS1 la línea de código a usarse es tipo bipolar, esto implica que solo podrán usarse los códigos de línea que cumplan este requisito (AMI, Manchester, CMI…)

Modulación en Frecuencia

· Transmisión por desplazamiento de Frecuencia (FSK).

Asignar diferentes frecuencias a los bits.

· Modulación de Fase (PSK).

· QPSK.

· Esquema de Modulación de Amplitud y Fase.